Marzec 2016. Tysiące drukarek na amerykańskich uczelniach, w szkołach średnich i biurach zaczyna drukować jedną i tę samą ulotkę. Na kartkach wypluwanych z urządzeń, które zachowują się, jakby opętał je wirtualny demon, pojawiają się zdobione swastykami antysemickie treści. Użytkownicy przecierają ze zdumienia oczy, czytając szerzącą nienawiść odezwę.

REKLAMA

Kto i dlaczego zalał świat edukacji i biznesu w USA taką falą hejtu? Okazuje się, że wina nie leżała wcale po stronie jakieś wzywającej do wojny rasowej neonazistowskiej organizacji. Sprawca sam ujawnił się na Twitterze. Był nim Andrew Auernheimer, “hacktywista” znany jako weev, który chciał zwrócić uwagę na ''dziurawość'' urządzeń podłączanych do sieci. Przy ataku zbytnio się zresztą nie napocił, wykorzystując po prostu otwartość drukarek na przesyłane zdalnie komendy.

Droga wolna!

W minionym roku ponad 4 miliardy danych dostało się w niepowołane ręce. Stanowiło to wzrost tego typu incydentów aż o ponad 400 proc. w porównaniu z dwoma poprzednimi latami. Dlaczego tak się dzieje, skoro zewsząd dobiegają do nas apele nawołujące do przekształcenia komputerów w twierdze nie do sforsowania? Właśnie... komputerów, a co z innymi sprzętami działającymi online? Na przykład z drukarką, bo to ona okazuje się często najsłabszym ogniwem bezpieczeństwa.

W minionym roku ponad 4 miliardy danych dostało się w niepowołane ręce. Stanowiło to wzrost tego typu incydentów aż o ponad 400 proc. w porównaniu z dwoma poprzednimi latami. Dlaczego tak się dzieje, skoro zewsząd dobiegają do nas apele nawołujące do przekształcenia komputerów w twierdze nie do sforsowania? Właśnie... komputerów, a co z innymi sprzętami działającymi online? Na przykład z drukarką, bo to ona okazuje się często najsłabszym ogniwem bezpieczeństwa.

Pod szyldem Horst Görtz Institute na Ruhr-University Bochum przeprowadzono badanie bezpieczeństwa drukarek sieciowych, z którego wynika, że wiele ich modeli to bułka z masłem dla cyberprzestępców. W korporacjach jedynie 2 proc. takich urządzeń może pochwalić się systemowym i kompleksowym zabezpieczeniem przed atakami. Jak podaje HP, hakerzy w 60 proc. wykorzystują drukarki jako bramę wejścia do firmowych komputerów, skąd później kradną dane.

– Nie inaczej. Do bardzo wielu firm włamaliśmy się, wykorzystując jako punkt zaczepienia właśnie drukarki. Wystarczyło znaleźć usługę Active Directory i wysłać do niej zapytanie z konta drukarki, aby natrafić na prawdziwą żyłę złota – zdradzał na stronach poradnika ''Podręcznik pentestera. Bezpieczeństwo systemów informatycznych'' ceniony w branży informatycznej tester zabezpieczeń (tzw. legalny haker) Peter Kim, który pomaga firmom wykrywać luki w ich infrastrukturze IT.

Z urządzeniami drukującymi, które współcześnie niewiele różni od komputerów (też mają własny system operacyjny i firmware, są podłączone do internetu czy zintegrowane z pocztą elektroniczną), przestępcy internetowi mają duże pole do popisu. Zhakowana drukarka to chociażby kandydat na zombie w obliczonych na przeciążanie serwerów atakach DdoS lub w ramach rozsyłającego spamowe wiadomości botnetu. A z jej historii wydruku można czytać jak z książki.

Drukarka jak forteca

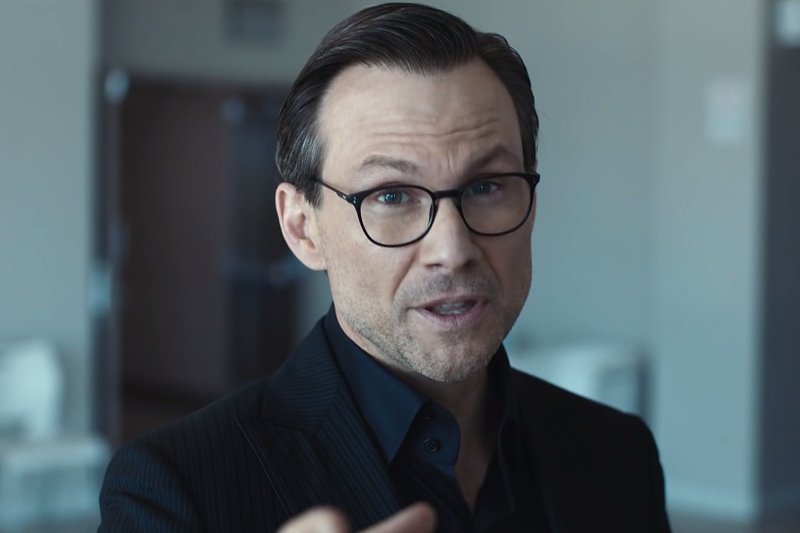

Jakie nieszczęścia potrafi zrzucić na głowę dziurawa jak ser szwajcarski drukarka, idealnie ilustruje fikcyjna, ale prawdopodobna historia opowiedziana w krótkim filmie z Christanem Slaterem w roli głównej, jaki wypuszczono do sieci w ramach kampanii HP.

Jakie nieszczęścia potrafi zrzucić na głowę dziurawa jak ser szwajcarski drukarka, idealnie ilustruje fikcyjna, ale prawdopodobna historia opowiedziana w krótkim filmie z Christanem Slaterem w roli głównej, jaki wypuszczono do sieci w ramach kampanii HP.

Jak zapobiegać podobnym scenariuszom zdarzeń, niezależnie od tego, czy rzecz tyczy się dużego koncernu lub szarej firmy? Dzisiaj każdy, kto na serio traktuje bezpieczeństwo danych, powinien korzystać z drukarek zabezpieczonych na poziomie firmware i BIOS. Tego rodzaju rozwiązania uchronią urządzenie np. przed modyfikacją systemu operacyjnego, dzięki czemu poczciwa drukarka nie zamieni się w konia trojańskiego otwierającego wejście do zasobów przedsiębiorstwa.

BIOSowej ochronie urządzeń drukujących służy technologia HP Sure Start. Przy restarcie wykrywa ona złośliwy kod i uniemożliwia jego zastosowanie, a w razie konieczności (próba włamania) uruchamia funkcję samouzdrawiania, która przeprowadza naprawę w systemie BIOS. W drukarkach HP istnieje też funkcja wykrywania nieautoryzowanego dostępu w czasie pracy, która zatrzymuje ataki na pracujące urządzenie.

Rozwiązania na poziomie hardware'u to jedna strona medalu. Drugą jest oprogramowanie zewnętrzne, które również buduje bezpieczne środowisko sieciowe w firmach. I tak HP Control Access pozwala na szyfrowanie wydruku od A do Z, co przekłada się na bezpieczne wysyłanie zadań drukowania na dowolne współpracujące z systemem drukarki HP.

Do obsługi druku w małych i średnich firmach przyda się też HP JetAdvantage Private Print. Oparta na chmurze platforma udostępnia dokumenty wyłącznie upoważnionym użytkownikom, a także pozwala odbierać je z dowolnego aktywnego urządzenia – w sieci lub poza nią. Zaprojektowano ją również jako ograniczające marnotrawstwo druku narzędzie, które generuje oszczędności.

Wszystkie te środki bezpieczeństwa spina klamrą platforma HP JetAdvantage Security Manager, jedyne w branży rozwiązanie do monitoringu i ochrony całej floty inteligentnych urządzeń, w tym drukarek. Dzięki niemu działy IT mogą wprowadzać i kontrolować takie zabezpieczenia jak zamykanie portów, wyłączanie protokołów dostępu czy automatyczne wymazywanie plików.

Artykuł powstał we współpracy z HP