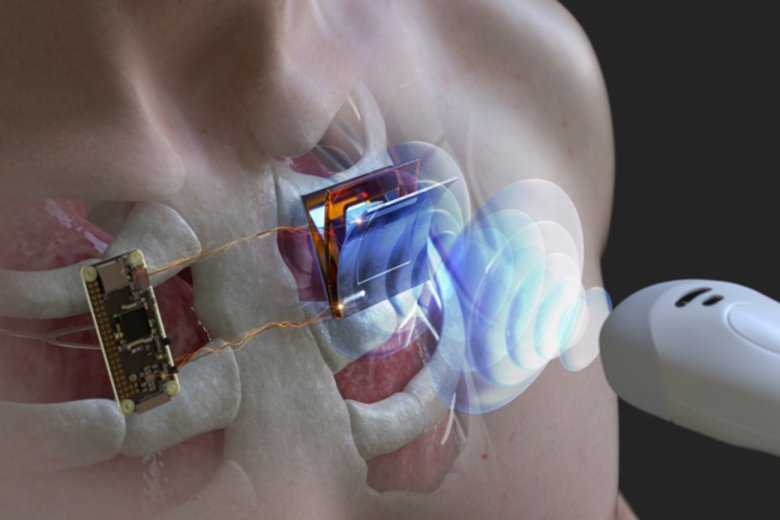

Czy da się zhakować rozrusznik serca? Tak będzie w erze "cyberludzi"

- Cyfryzacja naraża nas na cyberataki. Powszechne staje się nie tylko wykradanie danych i włamania na konta bankowe, ale też majstrowanie przy cyfrowych implantach

- Rozwój biotechnologii pozwala uporać się z wieloma niebezpiecznymi czy uciążliwymi schorzeniami i chorobami. Jednak potrzeba również rozwoju cyberbezpieczeństwa w tym zakresie

- Wchodząc w erę "cyberludzi", czyli m.in. cyfrowych rozruszników serc, ale i chipów do płatności wszczepianych do palca, musimy zadbać o odpowiednią edukację i podnoszenie świadomości dot. cyberprzestępczości

Technologie "przyszłości" są obecne w teraźniejszości i stanowią podatny grunt dla cyberprzestępców. Cyberludzie to już nie wizja rodem z Hollywood, cyfrowe implanty stają się coraz bardziej powszechne.

Chodzi nie tylko o nowinki technologiczne, jak choćby wszczepianie chipa do płatności zbliżeniowych do palców u rąk, ale też cyfrowe implanty medyczne, które poprawiają pracę ucha, oka czy serca, a jednocześnie są podłączone do sieci.

– To ryzyko jest wysokie i specjalnie mówię jest, dlatego, że te technologie już istnieją. Funkcjonują już przecież cyfrowe protezy, funkcjonują cyfrowe rozruszniki serca – mówi w rozmowie z INNPoland.pl Antoni Rytel, wicedyrektor GovTech Polska przy Kancelarii Prezesa Rady Ministrów.

– Trwają prace nad coraz bardziej zaawansowanymi technologiami i trzeba sobie uświadomić, że dużym zagrożeniem jest także to, iż za bezpieczeństwo tych technologii nie odpowiada ani szpital, ani państwo – dodaje ekspert KPRM.

Każde pokolenie ma własny czas

Czy kwestie pokoleniowe mają znaczenie? I czy na pewno młodzi, którzy z zasady powinni być bardziej świadomi nowych technologii i zagrożeń z nimi związanych, są bezpieczniejsi?

Zdaniem Antoniego Rytla – młodzi i starsi oraz ich cyberbezpieczeństwo to dwie odrębne sprawy.

– W przypadku osób starszych, najczęściej jest to kwestia pewnego nawyku. Pewnej nieznajomości tych technologii, pewnego nieprzywyknięcia do nich. Natomiast w przypadku osób młodszych - wręcz przeciwnie, to kwestia nadekspozycji na technologie cyfrowe – twierdzi Rytel.

Ta nadekspozycja objawia się m.in. w bezrefleksyjnym potwierdzaniu regulaminów czy warunków użytkowania, bez ich czytania, klikania wszystkiego "jak idzie".

Dlatego z jednej strony starsze pokolenia mają pewne utarte zwyczaje, które niekoniecznie są spójne z nowymi wytycznymi w zakresie bezpieczeństwa, a z drugiej – młodszemu pokoleniu nie są obce inne zwyczaje.

– To dlatego, że praktycznie każdy element życia młodego pokolenia jest już ułożony przez pryzmat jakichś technologii cyfrowych i powiedzmy sobie szczerze, ta cyberhigiena nie zawsze odgrywa tutaj pierwsze skrzypce – podkreśla wiceszef GovTech Polska.

Jego zdaniem, najgorszy scenariusz cyberataku to umyślne wykorzystanie nowych biotechnologii, by zaszkodzić naszemu zdrowiu. Mając dostęp do rozrusznika serca można przecież sterować rytmem jego bicia.

– Jednak przytłaczająca większość szkód będzie dotyczyła tego – nazwijmy to – bardziej miękkiego obszaru, czyli strat finansowych, utraty danych i tego typu konsekwencji – podkreśla Rytel.

Zdrowo to nie zawsze bezpiecznie

Wzrost społecznej świadomości sprawia, że coraz chętniej ściągamy aplikacje fitness. Zdrowy styl życia jest godny pochwały i jeśli w jego utrzymaniu pomaga nam aplikacja i sprzęt, to nic złego. Jednak i tu nie możemy zapominać o cyberbezpieczeństwie.

– Każda aplikacja fitnessowa zbiera nasze informacje, jednak samo hasło do niej, jeżeli używamy go też wszędzie indziej, sprawia, że od razu jest to kolejny klucz, którym cyberprzestępca może nam zdecydowanie zaszkodzić – ostrzega wiceszef GovTech Polska.

– Oczywiście nie rozwiążemy problemu samą cyberhigieną, ale jest ona naprawdę kluczowa – dodaje.

Antoni Rytel przewrotnie odpowiada na pytanie o to, nad jaką technologią powinniśmy najmocniej pracować, by poprawiać cyberbezpieczństwo.

– Myślę, że to technologia homo sapiens. Czyli poprawa naszych ludzkich zdolności i możliwości reagowania. Musimy sobie uświadomić, że każdy ciąg technologiczny jest tak odporny, jak odporne jest jego najsłabsze ogniwo – twierdzi.

Odpowiedzialność konsumenta

Antoni Rytel podkreślił, że za bezpieczeństwo odpowiedzialni są użytkownicy tych technologii oraz producenci. – Ta odpowiedzialność za bezpieczeństwo staje się dużo bardziej zdecentralizowana. To z kolei nakłada na nas, jako konsumentów i pacjentów, dużo większe wymagania, jeżeli chodzi o świadomość – zaznacza.

Dlatego należy stawiać na edukację, ale też promowanie dobrych zwyczajów oraz tak zwaną cyberhigienę. Zdaniem Antoniego Rytla, właśnie ta konsumencka świadomość jest absolutnie kluczowa w kwestii zabezpieczenia zarówno tych technologii, które już funkcjonują, jak i tych, z którymi będziemy mieli do czynienia w przyszłości.

– To jest taki samonapędzający się mechanizm, bo pamiętajmy, że inżynierowie to też ludzie. Więc ci, którzy budują te narzędzia, także są konsumentami, mają swoje rodziny. W ten sposób wzrost świadomości niejako sam się napędza. Ważny jest też efekt sprzężenia zwrotnego, bo w ten sposób nowe rozwiązania od początku projektowane są jako bezpieczne, więc siłą rzeczy są mniej podatne na cyberataki – mówi wiceszef GovTech Polska.

Ekspert wskazuje, że niezwykle ważne jest też tworzenie sieci naczyń połączonych. By ta edukacja i wzrost świadomości pojawiały się na każdym etapie cyklu produkcyjnego – od twórców, przez menadżerów firm, aż po osoby, które wydają certyfikaty dopuszczające te technologie do użytku. W przypadku nowych technologii medycznych – także na etapie szpitali, klinik, przychodni czy poszczególnych lekarzy. Kończąc oczywiście na konsumentach.

– Obecnie bardzo powszechne, nie tylko w odniesieniu do cyberbezpieczeństwa w medycynie, jest takie podejście: "a kim ja jestem, żeby się mną interesował jakiś rząd, czy jakaś grupa hakerska". Co samo w sobie jest prawdą, jednak należy pamiętać, że do przytłaczającej większości wycieków danych dochodzi niejako przez przypadek – mówi Antoni Rytel.

Jak dodaje, chodzi o to, że informacje o nas trafiają do producenta urządzenia choćby w celach diagnostycznych. Przy okazji cyberataku na producenta, który miał na celu wyłudzenie kompletnie innych informacji, służących na przykład do wyciągnięcia pieniędzy, informacje o nas mogą trafić na czarny rynek.

– To rodzi konsekwencje, których chyba nikomu nie trzeba przypominać, ale to konsekwencje bardzo poważne. Oczywiście kwestia roli państwa to sprawa złożona. Naszą rolą nie jest wyręczanie lub zastępowanie ludzi w myśleniu o własnym bezpieczeństwie. Jednak wyeliminowanie pewnych patologicznych praktyk jest konieczne. Ostrzeganie, promowanie dobrych praktyk i edukowanie to jak najbardziej jest rola państwa – podkreśla Rytel.

Zdaniem wicedyrektora GovTech Polska, świadomość konsumencka zdecydowanie rośnie. Co widać zarówno w takim "klasycznym cyberbezpieczeństwie", czyli w sprawdzaniu źródeł informacji, ale też niedawanie wiary fałszywym mailom, w których ktoś przekonuje, że jest dalekim kuzynem z egzotycznego kraju i ma nam do przekazania gigantyczny spadek, co w konsekwencji prowadzi do wyłudzenia danych lub wprost utraty pieniędzy.

Kradzież tożsamości

Nowe biotechnologie wszczepiane do ludzkich ciał zawierają szereg informacji wrażliwych. Na szczęście – zdaniem eksperta – kradzież tożsamości, rozumiana w taki sposób, iż nie będziemy w stanie udowodnić, że jesteśmy sobą, jest raczej mało prawdopodobna.

– Natomiast utrata tożsamości w rozumieniu takim, że ktoś inny może udawać, że jest mną jest jak najbardziej realna – dodaje Antoni Rytel.

W obecnych czasach praktycznie każdy z nas posiada jakieś urządzenie – zegarek, telefon, komputer, które w różnym stopniu monitorują nasz styl życia. To, ile kroków stawiamy dziennie, jaki mamy puls, co z naszym ciśnieniem, w jakim stopniu jesteśmy nasyceni tlenem itd. Co samo w sobie jest dobre, bo w momencie zagrożenia aplikacja może wezwać pomoc.

– Problem jest w tym, że te dane cały czas się pojawiają i nawet jeżeli to nie jest tak, że komuś będzie bardzo zależało na naszych konkretnych danych, to przy okazji jakiegoś innego wycieku informacji z jakiejkolwiek aplikacji te dane też zaczną krążyć – podkreśla ekspert.

Dobra rada

Zdaniem wiceszefa GovTech Polska, do rozwoju cyberbezpieczeństwa nowych technologii należy podchodzić kompleksowo, a nie wybiórczo. Jednak nie o same technologiczne rozwiązania tu chodzi. Ekspert zaproponował pewne ćwiczenie uświadamiające.

– Zastanówmy się, co by było, gdyby ktoś przechwycił nasze dane z dowolnej aplikacji zainstalowanej w telefonie albo wyłudził nasze pieniądze? Co robimy, do kogo się zwracamy? W jaki sposób zastrzegamy nasze dokumenty? Czy wiemy, co robić w takiej sytuacji krok po kroku? – pyta retorycznie Antoni Rytel.

I dodaje, że bardzo prawdopodobne jest, iż prędzej czy później i w różnej skali, ale będzie to dotyczyło każdego z nas. Podkreśla też, że trzeba na to zareagować jak najszybciej, dlatego trzeba wiedzieć, jak reagować, bo już po kilku godzinach szkody mogą być bardzo dramatyczne.

Poproszony o rozjaśnienie, jak należy się zachować w sytuacji, gdy padliśmy ofiarą ataku cyberprzestępcy, odparł, że kluczowe to uświadomienie sobie, jaki jest zakres strat, czyli jakie konkretnie dane straciliśmy.

Jeśli już wiemy, jak duży jest zakres wycieku naszych danych, należy się zastanowić, które z tych danych są dla nas krytyczne. Jeśli to informacje, które pozwoliłyby komuś zaciągnąć na nas pożyczkę, należy te dokumenty jak najszybciej zastrzec.

Tu można posłużyć się rządową aplikacją, ewentualnie wpisać w wyszukiwarce: "zastrzeganie dokumentów" i wybrać zweryfikowaną metodę. System "Dokumenty Zastrzeżone" prowadzi Związek Banków Polskich, można tego dokonać także przez stronę Biuro Informacji Kredytowej (BIK).

Jak podkreśla Antoni Rytel, to absolutnie pierwsza czynność, którą należy wykonać, bo zastrzeżone dokumenty, nawet jeśli wcześniej zostały wykradzione, niczemu i nikomu nie posłużą.

Jeśli chodzi o hasło, które jest używane w wielu miejscach, konieczna jest jak najszybsza jego zmiana.

Jeszcze na etapie przed atakiem, jeśli mamy problem z zapamiętywaniem różnych haseł, nie spisujmy ich na jakiejś liście, tym bardziej cyfrowej. Raczej skorzystajmy z tak zwanych menadżerów haseł lub kluczy bezpieczeństwa. To one zaszyfrują informacje dotyczące każdego hasła do każdej aplikacji czy portalu z osobna.

Później to już mrówcza praca. Przede wszystkim nie należy się wstydzić, że takie dane nam wykradziono. Cyberprzestępstwo to też przestępstwo, a cyberofiara to ofiara jak każda inna.

Dlatego należy powiadomić bliskich i znajomych, że doszło do cyberataku i jeżeli będą otrzymywali podejrzane wiadomości w naszym imieniu to pod żadnym pozorem nie powinni na nie reagować, bo będą narażeni na utratę swoich danych. A jeśli dane dotyczą firmy, trzeba poinformować jej szefostwo, że do takiego wycieku doszło.